Strategie zur Cybersicherheit

Eine Cybersicherheitsstrategie ist eine Planung, die darlegt, wie eine Organisation ihre kritischen Informations- und Kommunikationstechnologie (IKT)-Ressourcen sichert und Cyberrisiken minimiert. Die Strategie wird regelmässig an die sich ständig weiterentwickelnde Cyber-Bedrohungslandschaft und die Geschäftsanforderungen angepasst. Weiter umfasst sie einen umfassenden Plan, der die Massnahmen und Verfahren zum Schutz der IKT-Vermögenswerte vor unbefugtem Zugriff, Verwendung, Offenlegung, Störung, Änderung oder Zerstörung darlegt.

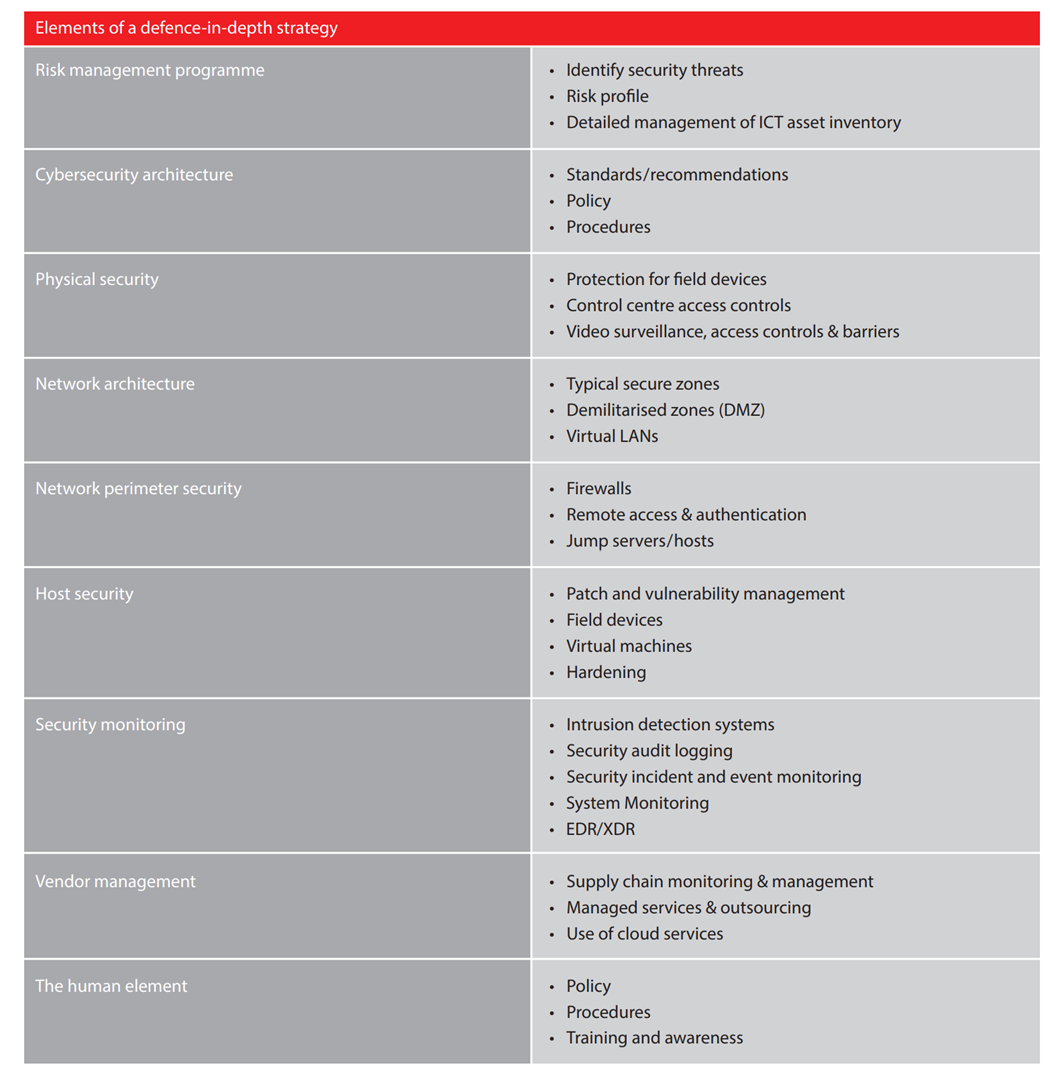

Wir empfehlen, ein Cyber-Defense-in-Depth-Konzept (DiD) oder ein Cybersecurity Framework (CSF) des National Institute of Standards & Technology (NIST) zu verwenden, um eine Strategie als Grundlage für Cybersicherheitsziele und einen strategischen Plan zu entwickeln.

Cybersicherheits-strategie basierend auf DiD.

DiD ist ein ganzheitlicher Ansatz, der den Schutz aller IKT-Vermögenswerte vor allen Arten von Risiken anstrebt. Die daraus resultierenden Massnahmen müssen IKT-Systeme in ihrer Gesamtheit abdecken. Ein Cyberangriff stellt nur dann eine Bedrohung für ein IKT-System dar, wenn es gelingt, eine Schwachstelle in einem der folgenden Elemente auszunützen.

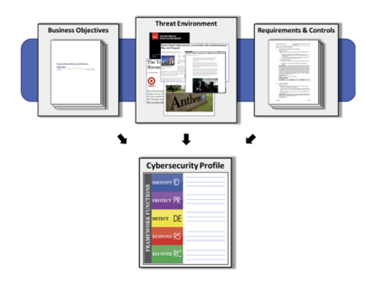

Cybersicherheits-strategie basierend auf NIST CSF.

Das NIST CSF ist das passende Framework für Organisationen, um ihre Cybersicherheits-Bemühungen zu verwalten und zu kommunizieren. Es bietet Massnahmen und Kontrollen, die unabhängig der Grösse, Branche oder Reifegrad von jeder Organisation verwendet werden können. Die Schlüsselkomponenten des CSF bilden die Grundlage für eine Cybersicherheitsstrategie:

- Verwalten: Festlegen von Weisungen, Rollen und Verantwortlichkeiten, um Cybersicherheitsrisiken wirksam zu managen.

- Identifizieren: Verstehen und Managen von Cybersicherheitsrisiken für Systeme, Vermögenswerte, Daten und Fähigkeiten.

- Schützen: Implementieren von Sicherheitsvorkehrungen, um die Auswirkungen von Cybersicherheitsereignissen zu verhindern oder zu begrenzen.

- Erkennen: Entwickeln und Bereitstellen von Mechanismen zur umgehenden Identifizierung von Cybersicherheitsvorfällen.

- Reagieren: Entwickeln und Implementieren von Reaktionsplänen zur Behebung erkannter Vorfälle.

- Wiederherstellen: Wiederherstellen des Normalbetriebs nach einem Cybersicherheitsvorfall.

Cybersicherheitsprofil (Quelle: NIST)

Osmond berät und unterstützt seine Kunden bei der Festlegung ihrer Cybersicherheits-Strategie. Angesichts sich ständig entwicklender Bedrohungen und veränderter Geschäftsanforderung wird eine regelmässige Überprüfung der Strategie empfohlen, damit diese weiterhin wirksam bleibt.

Wir helfen Ihnen gerne!

Kontaktiere uns

Vielen Dank für Ihre Kontaktaufnahme. Wir werden uns so schnell wie möglich bei Ihnen melden.

Hoppla, beim Senden Ihrer Nachricht ist ein Fehler aufgetreten. Bitte versuchen Sie es später noch einmal.